SRPatch是一款面向应用开发者与安全研究人员的实用工具,它能够高效精准地处理APK签名校验机制,支持APK无损解包、资源提取以及二次重打包操作,还具备签名版本校验比对和日志可视化功能,保障修改后应用的兼容性,用户可安心使用。

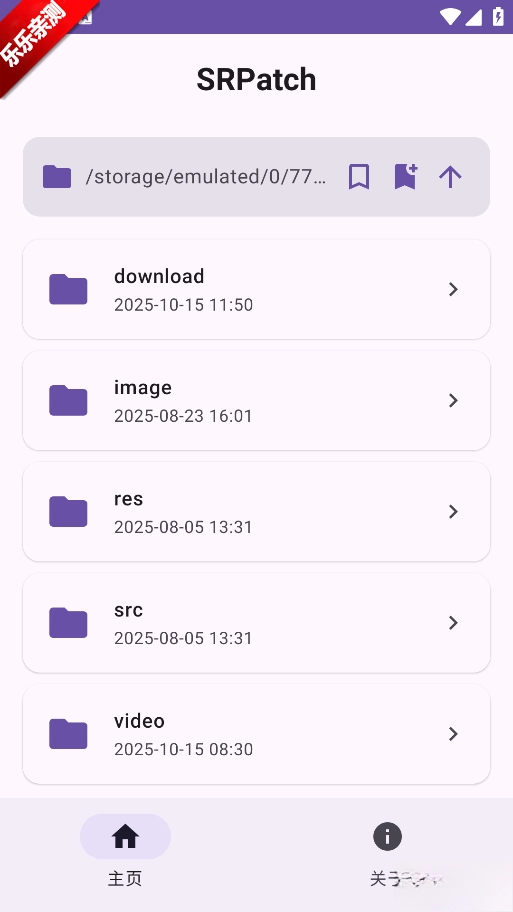

SRPatch怎么用?

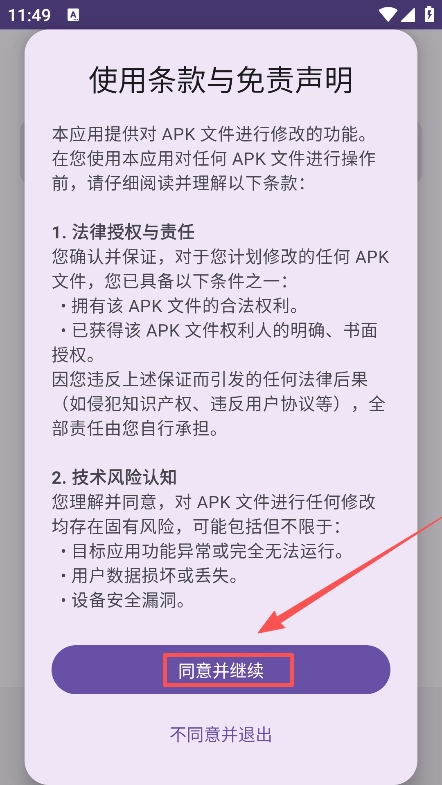

1、启动SRPatch软件,接着点击授予权限按钮

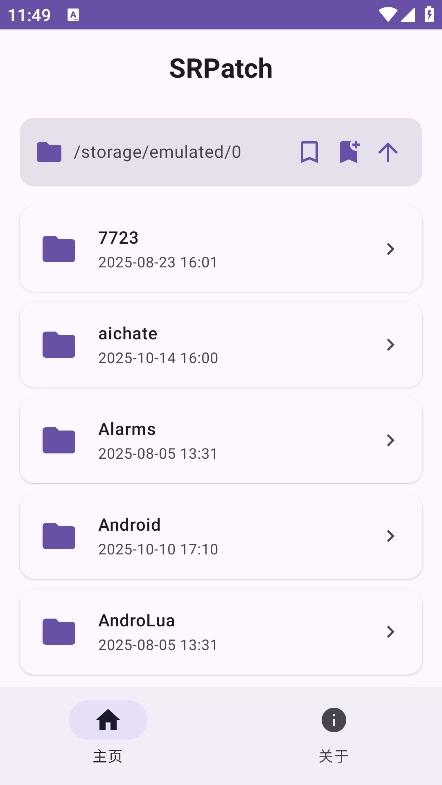

2、找到并点击要去除签名的APK文件

3、点击要执行的操作

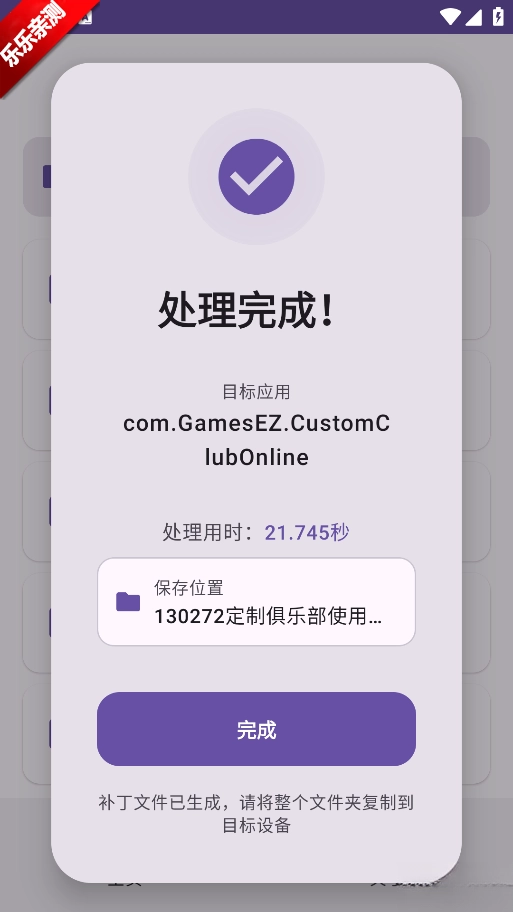

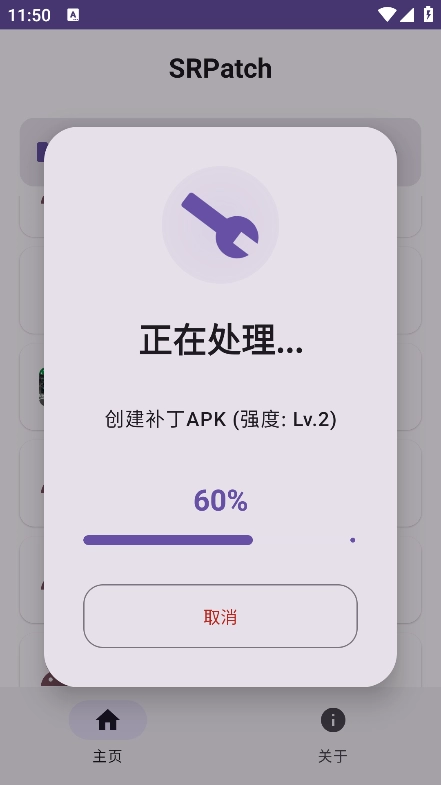

4、根据自己的需求选择过签保护强度级别,然后点击右下角的确认

5、处理完成后在对应的位置找到去签后的APK文件即可

软件介绍

SRPatch是一款针对Android平台开发的APK去签名校验工具,主要帮助开发者突破原始签名校验的约束,以便对APK进行二次修改、调试测试和高效重打包。它涵盖多种去签方案,像基础PMSHook、10Hook结合PMSHook的强化模式、MoreHook技术拓展以及SVCHook系统调用保护等。该工具能够自动提取Dex文件、资源文件、Manifest清单和签名块,兼容常见压缩格式并支持对齐操作,还具备一键解包功能,能让开发者获取APK内部结构的流程更简便。此外,它提供命令行接口与可编排脚本,可嵌入CI(持续集成)流程,从而减少人工成本。

SRPatch应用场景有哪些?

功能迭代与测试

开发者在修改APK功能(如新增模块、优化界面)时,需绕过原签名校验以直接覆盖安装,避免因签名不一致导致安装失败或数据丢失。

案例:修复一个已上线应用的Bug时,通过SRPatch去签后快速测试修改效果,无需重新生成签名。

多版本兼容性测试

测试不同签名版本(V1/V2/V3)的APK在各类Android系统上的兼容性,确保应用在目标设备上稳定运行。

案例:验证某应用在Android 10和Android 12上的签名校验差异,通过SRPatch模拟不同签名环境。

安全机制分析

逆向工程师或安全研究员可通过SRPatch绕过签名校验,深入分析APK的安全防护机制(如反调试、代码混淆)。

案例:研究某金融应用的签名校验逻辑,发现其通过Hook系统调用实现强校验,进而评估难度。

漏洞挖掘与利用

在测试应用安全性时,去签后可更自由地修改APK代码,模拟攻击场景(如注入恶意代码、篡改数据流)。

案例:通过SRPatch去签后,在某社交应用中插入模拟漏洞的代码,验证其是否存在未授权访问风险。

资源提取与代码分析

逆向工程师需提取APK中的资源文件(如图片、布局文件)或反编译代码(如Smali、Java),去签后可简化解包流程。

案例:提取某游戏APK中的素材资源,用于分析其美术风格或技术实现。

动态调试与Hook

在动态分析APK行为时,去签后可绕过反调试机制,结合Xposed、Frida等工具进行Hook操作。

案例:通过SRPatch去签后,Hook某应用的网络请求函数,分析其数据传输加密方式。

个性化定制

用户或开发者可修改APK的图标、名称、界面等,去签后实现“换皮”或功能增强。

案例:将某系统应用的默认图标替换为自定义图标,或添加隐藏功能入口。

多语言/区域适配

修改APK的语言包或区域配置,使其适配特定市场或用户群体。

案例:为某应用添加阿拉伯语支持,或调整日期格式以符合当地习惯。

SRPatch怎么去签?

1、在软件的主界面或相关设置中,找到并选择你要进行去签的 APK 文件。这可以通过浏览文件系统或使用软件提供的搜索功能来完成

2、软件会自动读取选定的 APK 文件,并显示其相关信息,如包名、版本号等

3、在选择了去签方案后,点击软件界面上的相关按钮,开始执行去签操作

4、软件会自动处理 APK 文件,去除其签名校验

5、处理完成后,软件会显示处理结果,包括是否成功去签、处理时间等信息

6、最后就可以利用去签后的APK文件开展二次修改、调试测试或者重打包等操作了